強固なセキュリティ対策

マルウェア感染

【脅威01】マルウェア感染

マルウェア感染の脅威

「マルウェア」とは、不正かつ有害な動作を行う目的で作成された悪意のあるソフトウェアや悪質なプログラムの総称です。感染したPCを制御不能にさせ「業務停止」や「情報漏えい」となり、攻撃者は元に戻すことと引き替えに金銭等の身代金を要求します。支払っても復旧されない可能性があることや、金銭を支払うことで犯罪者に利益供与を行ったと見なされてしまうこともあります。また、自組織のPCから第三者に対する攻撃に悪用されることで「攻撃の加害者」となる可能性もあります。

主な感染原因は、添付ファイル付きのメール開封や悪意のあるサイトを閲覧してしまった際のソフトウェアダウンロード、管理されていないUSBメモリーの接続等による操作です。

IT管理者が行うべき対策

インターネットからのマルウェア感染の防止や検出、エンドポイントセキュリティに関する対策が必要です。

テレワーク端末にウイルス対策ソフトをインストールし、リアルタイムスキャンを有効にする。ウイルス対策ソフトの定義ファイルを自動更新に設定、もしくは手動で更新するルールを作成する

テレワーク端末にウイルス対策ソフトをインストールし、リアルタイムスキャンを有効にする。ウイルス対策ソフトの定義ファイルを自動更新に設定、もしくは手動で更新するルールを作成する 不審なメールに記載されているURLをクリックしたり、添付ファイルを開いたりしないように周知する

不審なメールに記載されているURLをクリックしたり、添付ファイルを開いたりしないように周知する アプリケーションをインストールする場合は、必ず公式アプリケーションストアを利用するように周知する

アプリケーションをインストールする場合は、必ず公式アプリケーションストアを利用するように周知する メーカーサポートが終了したOSやアプリケーションを利用しないように周知する

メーカーサポートが終了したOSやアプリケーションを利用しないように周知する OSやアプリケーションは常に最新のセキュリティアップデートを適用するように周知する

OSやアプリケーションは常に最新のセキュリティアップデートを適用するように周知する

最新の課題

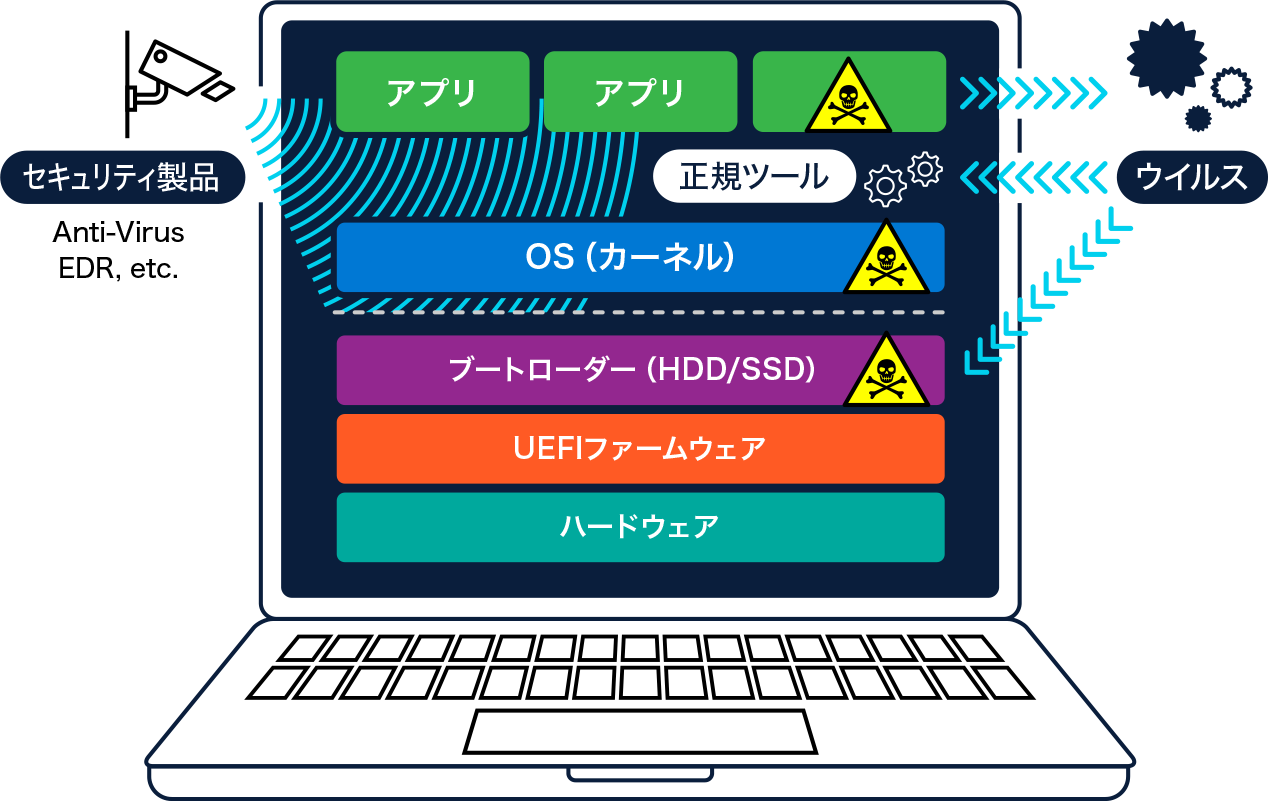

これまでのウイルス対策ソフトでは対策できないファームウェアへの攻撃も増えてきています。ウイルス対策ソフトはPC起動後のOS上で感染対策するものですが、近年の高度なマルェアはOSより下位層にあるファームウェアへ攻撃するため検知するのが困難です。ファームウエアが改ざんされるとマルウェアの駆除や回復作業は極めて困難な状態となり、新たな対策が必要になっています。

Windows 11 Pro搭載PCによる解決策

-

解決策1「Secured-Core PC」モデルの導入(※1)

-

解決策2

-

解決策3「Endpoint Management Chip(EMC)」の導入<富士通独自機能>

-

解決策4

-

解決策5

IT管理者の業務負荷軽減の効果

ハードウェアを入れ替えるだけで、ファームウェアへの攻撃に対処できる

ハードウェアを入れ替えるだけで、ファームウェアへの攻撃に対処できる 自動調査と自動修復機能により、IT管理者によるアラート対応工数の削減が見込まれる

自動調査と自動修復機能により、IT管理者によるアラート対応工数の削減が見込まれる Microsoft Defender for EndpointとMicrosoft Endpoint Managerとの連携により、感染リスク端末のリアルタイムな状態やウイルス対策エンジンのバージョン、スキャンの状態確認が可能

Microsoft Defender for EndpointとMicrosoft Endpoint Managerとの連携により、感染リスク端末のリアルタイムな状態やウイルス対策エンジンのバージョン、スキャンの状態確認が可能 Microsoft Endpoint ManagerとAzure AD認証制御を組み合わせることで、感染リスクのある端末に対し、リソースへのアクセス制限が可能

Microsoft Endpoint ManagerとAzure AD認証制御を組み合わせることで、感染リスクのある端末に対し、リソースへのアクセス制限が可能 マルウェア感染時の詳細な追跡が可能

マルウェア感染時の詳細な追跡が可能

解決策となるハードウェア/ツールについて

解決策1

Secured-Core PCモデル

「Secured-Core PC」モデルは(※1)はマイクロソフト社がPCメーカーと共同で取り組んでいる、高いセキュリティ性を備えたPCを提供する枠組みです。「Secured-Core PC」では4つの柱を使ってPCを保護しています。

①ハードウェアでの保護

外部の攻撃からシステムを保護するため、特別なハードウェアを搭載しています。TPM2.0とDRTMにより未確認コードの測定と検証を行います。

②TPM 2.0が重要データをマルウェアから保護

Windows 10でも使われていたTPMですが、Windows 11ではTPM 2.0がハードウェアのシステム要件となりました。TPM(Trusted Platform Module)とは、デバイス上でさまざまなセキュリティ機能を提供するためのモジュールです。

例えばTPM ベースのキーをTPM の外部で使えないようにも構成すれば、フィッシング攻撃の軽減に効果があります。 また、認証コードの使用を求めるように構成すれば、誤った認証コードによるチャレンジがあまりにも多い場合、TPM はその同様の辞書攻撃の方式を防ぎ、さらなる攻撃を防ぎます。

重要なデータをTPM 2.0で保護しておけば、たとえPCがマルウェアに感染してもデータが内蔵ストレージから盗まれる危険性を大幅に減らすことができます。

③DRTM (Dynamic Root of Trust for Measurements)

DRTMはSecured-Core PCを構成する技術の1つです。最新のIntel vProプロセッサーに搭載された「Intel Hardware Shield」(※2)に実装されているDRTM機能を利用することで、UEFI(Unified Extensible Firmware Interface)への侵害を監視することが可能です。UEFIとは、コンピュータ内の各装備を制御するファームウェアとOSの間の通信仕様を定めた基準規格の一つで、従来のBIOSに代わるものです。

Windows 11では、UEFI(BIOS)のセキュアブートが既定で有効化されています。セキュアブートとは、PCが起動した際に呼び出されるプログラムのデジタル署名を検証し、安全であることを確認して起動プロセスを行い、署名されていない場合は起動を拒否する機能です。この署名の検証をUEFIが管理しています。

④ファームウェアレベルの攻撃から保護

仮想化ベースのセキュリティ技術を使って隔離されたセキュアカーネルを実装し、未確認モジュールを検証する。

⑤未確認コードからの保護

仮想環境のセキュアカーネルでHVCIが動作し、未確認のコードを検証し、問題のあるコードを実行不可にする。

⑥外部の脅威からID情報を保護

仮想環境上のCredential Guardで、万が一の盗難等があってもユーザーIDやパスワード等の個人情報を保護する。

また、電源オンから、OS起動、サインイン、スタンバイ、復帰、シャットダウンまですべての状態で4つの柱のテクノロジーを駆使してPCを保護し、史上もっとも安全なPCを実現しています。なお、これらの機能はビジネスPCだけに対応する機能で、PC導入時のカスタマイズメニューとして選択できます。最新のセキュリティ機能が搭載された状態で出荷されるため、利用者側での設定は特に必要ありません。

解決策2

スマート アプリ コントロール

不審なアプリケーションやマルウェアへの対策

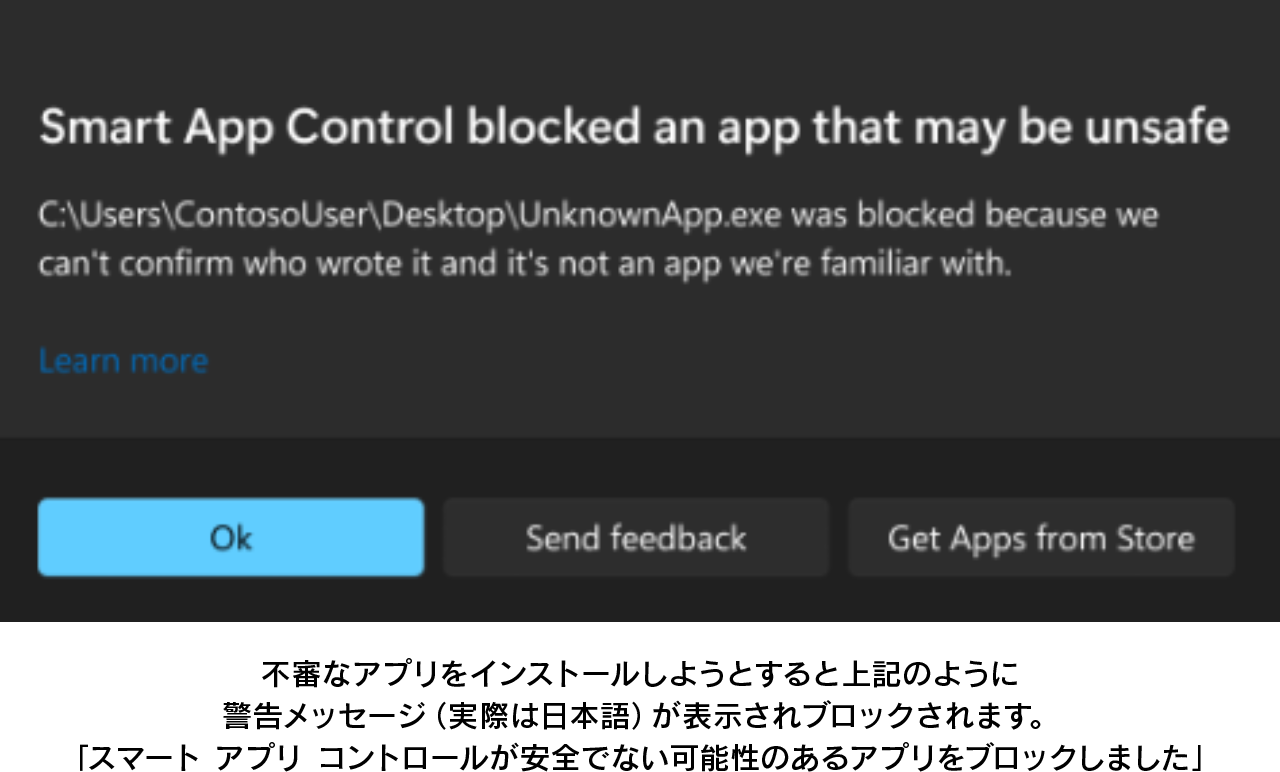

「スマート アプリ コントロール」は、信頼されていないアプリケーションやファイルをインストールできないようにする機能です。この機能は、『Windows Defender Application Control』(WDAC)のインテリジェンス/AIをベースにしたクラウド上のサービスで、アプリケーションのインストールの可否が判断されるようです。Windows 11 22H2以降は標準搭載されています。

不審なアプリをブロック

悪意のある攻撃経路として、メールの添付ファイルやネットワーク共有等インターネット上からダウンロードされるファイルがあげられます。そこで、スマート アプリ コントロールは信頼されていない、または署名されていないアプリケーションやスクリプトファイル、特定の拡張子を持つファイルに等についても、悪意のあるマクロを実行できないようにブロックする仕組みです。

スマート アプリ コントロールは、新しいWindows 11インストールでのみ使用できます。 既に実行中のデバイスで Windows 更新プログラムの一部として受け取った場合、PC をリセットするか、Windows を再インストールしない限り、有効にすることはできません。(※3)

スマート アプリ コントロールについて詳細はこちらをご覧ください。

解決策3

Endpoint Management Chip(EMC)

<富士通独自機能>

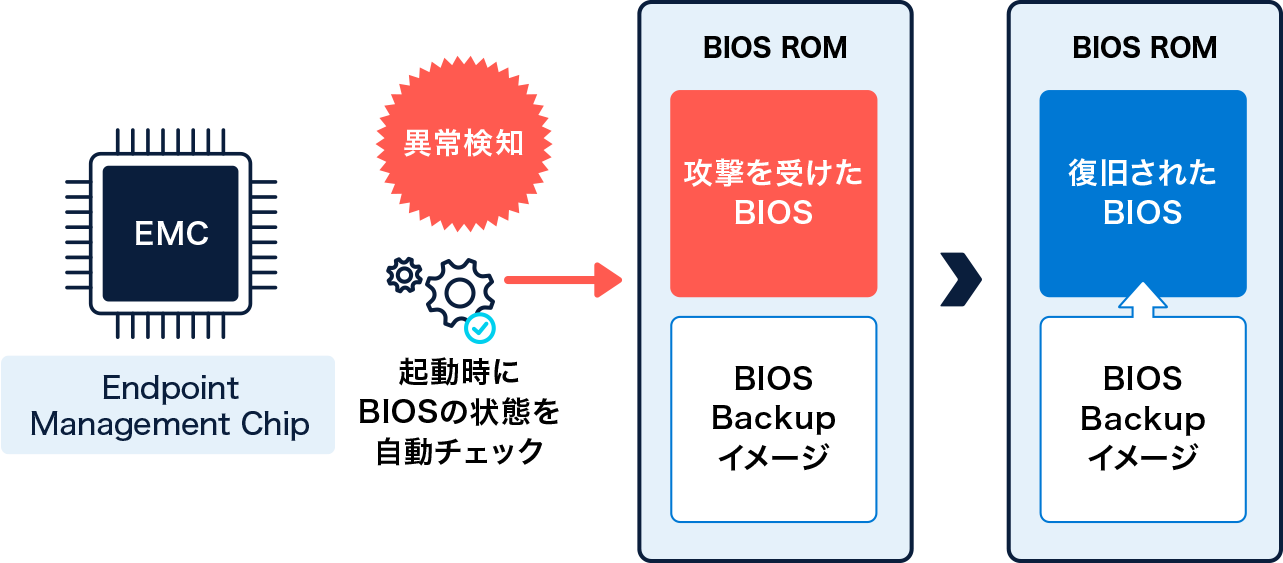

高度なセキュリティ対策を行なっていても、ファームウェアへの攻撃等で被害に遭ってしまうことがあります。そのような危険への対策には、BIOSのリカバリ機能を搭載したハードウェア「Endpoint Management Chip(EMC)」(※4)が有効です。富士通が独自開発したハードウェア「EMC」によってBIOS攻撃の防御だけではなく、異常を自動で検知して素早く自動で復旧します。もしもの場合も迅速に通常状態に戻るので、安心して業務を継続することができます。

解決策4

Microsoft Defender for Endpoint

「侵入させない」を前提に用意された従来のEPP(Endpoint Protection Platform:既知・未知のマルウェアによる攻撃を水際で防ぐ機能)に加えて、侵入された時の対策であるEDR(Endpoint Detection and Response:エンドポイント検出と対応)機能を搭載した製品を導入することで、エンドポイントに対するセキュリティ保護を高めます。

上の図のEPPにあたるのが、Windows PCに標準インストールされているWindows Defender、EDRとして動作するのがMicrosoft Defender for Endpoint(Microsoft 365 E3/E5のライセンスが必要)です。

Microsoft Defender for Endpointには従来の保護機能だけではなく、インテリジェンスを駆使した未知の脅威の検出や、追跡/検知時の自動処理等、被害を最小限に抑えるための機能も搭載されています。

解決策5

Microsoft Defender SmartScreen

フィッシングサイトに誤ってアクセスしてしまった時に警告

Microsoft Defender SmartScreenは、悪意あるWEBサイトを早期警告/アクセスブロックする機能です。仮に利用者が誤ってフィッシングサイトに接続した場合においても、アカウント情報(ID、パスワード等)等の重要な個人情報が盗まれないように保護します。

機能強化されたMicrosoft Defender SmartScreen

近年では、フィッシングサイトの品質も高まっており、一見では判断できないほど、本物そっくりのサイトも存在します。フィッシング被害では、攻撃者は端末に侵入するのではなく、盗難した情報を使ってブルートフォース攻撃(総当たり攻撃)等でアプリケーションやウェブサイトに不正ログインしようと攻撃します。そのため、IDやパスワードをより安全に保護することが重要になります。

Windows 11 22H2以降、Microsoft Defender SmartScreenのフィッシング保護が強化されました。利用者がアプリケーションやサイトにパスワードを入力した時に自動的に検証し、そのアプリケーション、またはウェブサイトがセキュリティで保護された接続を保持しているかどうかをリアルタイムで認識します。

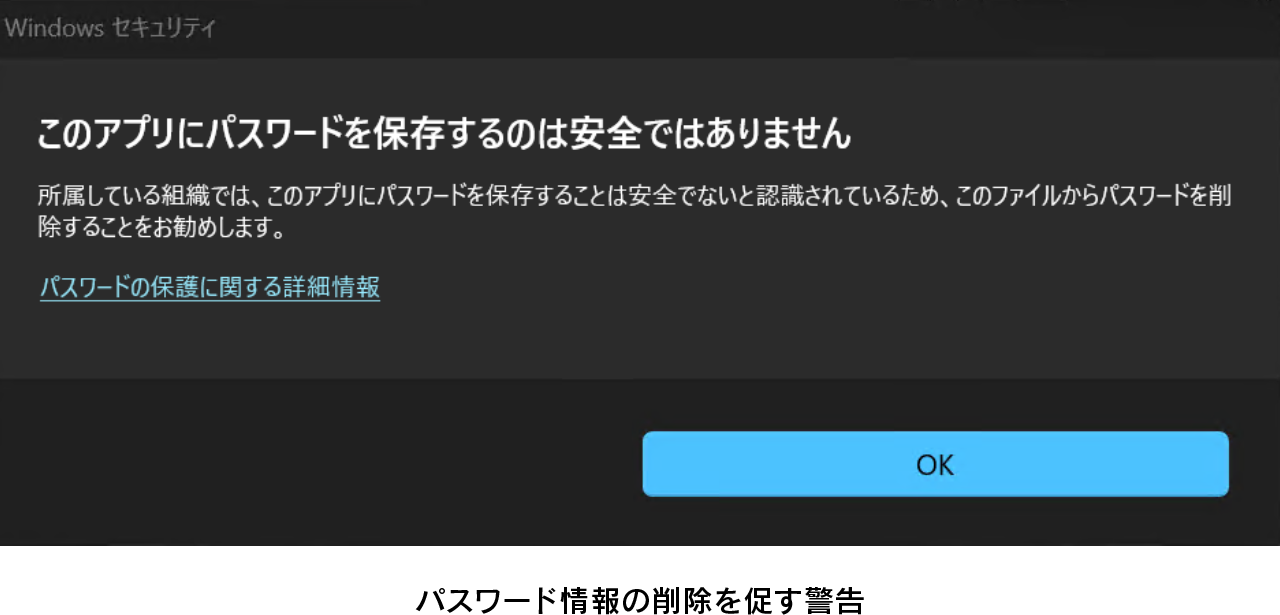

また、PC上にテキストでパスワード情報を保存していると、非常に盗まれやすい状態になってしまいます。パスワード情報の盗難を防ぐため、利用者がMicrosoft Officeアプリケーション、またはローカルに保存している場合は、パスワード情報を削除するように利用者に警告します。

Microsoft Defender SmartScreenについて詳細はこちらをご覧ください。

※1 出典:マイクロソフト社『Windows 11 secured-core PC』

※2 出典:インテル社『ハードウェア・シールド』

※3 出典:マイクロソフト社『Windows のアプリケーション制御』

※4 出典:富士通『セキュリティソリューション機能紹介』「Endpoint Management Chip(EMC)」