Windows 11セキュリティ対策

マルウェア感染

IT管理者の業務負荷を軽減!

Windows 11とエンドポイントセキュリティ対策

IT管理者にとって解決すべき課題の1つが、増え続ける業務負荷の軽減です。とくにテレワーク導入以降は、リモート環境の導入をはじめとして、従業員のITスキル不足やパスワードの失念等によるヘルプデスク対応の増加、巧妙に手口を変えてくるサイバー攻撃への対応など、IT管理者の負担は増える一方ではないでしょうか。

これらの業務の中で多くの割合を占め、かつ重要なのは、セキュリティ対策やセキュリティに伴うトラブル対応などです。IT管理者は、従業員がどこからでも必要な情報にアクセスでき、柔軟に働ける環境を構築しつつ、常に変化し続ける脅威にも対応しなくてはなりません。組織から求められるハードルは確実に上がっています。

IT管理者の負担を減らす近道が、最新のWindows 11 Pro搭載PCの導入とエンドポイントセキュリティ対策です。

最新の脅威に対抗するには、ハードウェアとソフトウェアを強力に連携させる最新のセキュリティにより、データを安全に保ち端末を保護することが必要です。Windows 11 Proに標準搭載された高度なセキュリティ機能には、ハードウェアベースの強力なセキュリティ、OSレベルのセキュリティによる高度な暗号化とデータ保護、侵害やマルウェアからのアプリケーション保護、ユーザーIDの保護やアクセス制御など(※1)が含まれています。そのため、Windows 11 Proが搭載されたPCを使用すれば、セキュリティにまつわるコストや手間の削減も可能です。

※1 出典:マイクロソフト社『法人向け Windows 11 セキュリティ』

テレワーク環境における代表的な4つのセキュリティ脅威

テレワーク環境における代表的な4つのセキュリティ脅威を紹介します。これらの脅威はIT管理者がテレワークを導入する際に最低限把握し、それぞれに対するセキュリティ対策を強化しなければならないものです。ピックアップした脅威は、総務省が公表する「中小企業等担当者向けテレワークセキュリティの手引き(チェックリスト)(第3版)」(※2)を参考にまとめています。

以下では、これらの脅威を解説した上で、最新のWindows 11 Pro搭載PCでできる対策と富士通ビジネスPCの機能によるIT管理者の業務軽減方法をご紹介します。

※2 出典:総務省『中小企業等担当者向けテレワークセキュリティの手引き』テレワーク環境を狙う脅威より 2022年5月

脅威01

マルウェア感染

マルウェア感染の脅威

「マルウェア」とは、不正かつ有害な動作を行う目的で作成された悪意のあるソフトウェアや悪質なプログラムの総称です。感染したPCを制御不能にさせ「業務停止」や「情報漏えい」となり、攻撃者は元に戻すことと引き替えに金銭などの身代金を要求しますが、支払っても復旧されない可能性があることや、金銭を支払うことで犯罪者に利益供与を行ったと見なされてしまうこともあります。また、自組織の機器から第三者に対する攻撃に悪用されることで「攻撃の加害者」となる可能性もあります。

主な感染原因は、添付ファイル付きのメール開封や悪意のあるサイトを閲覧してしまった際のソフトウェアダウンロード、管理されていないUSBメモリーの接続等による操作です。

IT管理者が行うべき対策

インターネットからのマルウェア感染の防止や検出、エンドポイントセキュリティに関する対策が必要です。

テレワーク端末にウイルス対策ソフトをインストールし、リアルタイムスキャンを有効にする。ウイルス対策ソフトの定義ファイルを自動更新に設定、もしくは手動で更新するルールを作成する

テレワーク端末にウイルス対策ソフトをインストールし、リアルタイムスキャンを有効にする。ウイルス対策ソフトの定義ファイルを自動更新に設定、もしくは手動で更新するルールを作成する 不審なメールに記載されているURLをクリックしたり、添付ファイルを開いたりしないように周知する

不審なメールに記載されているURLをクリックしたり、添付ファイルを開いたりしないように周知する アプリケーションをインストールする場合は、必ず公式アプリケーションストアを利用するように周知する

アプリケーションをインストールする場合は、必ず公式アプリケーションストアを利用するように周知する メーカーサポートが終了したOSやアプリケーションを利用しないように周知する

メーカーサポートが終了したOSやアプリケーションを利用しないように周知する OSやアプリケーションは常に最新のセキュリティアップデートを適用するように周知する

OSやアプリケーションは常に最新のセキュリティアップデートを適用するように周知する

最新の課題

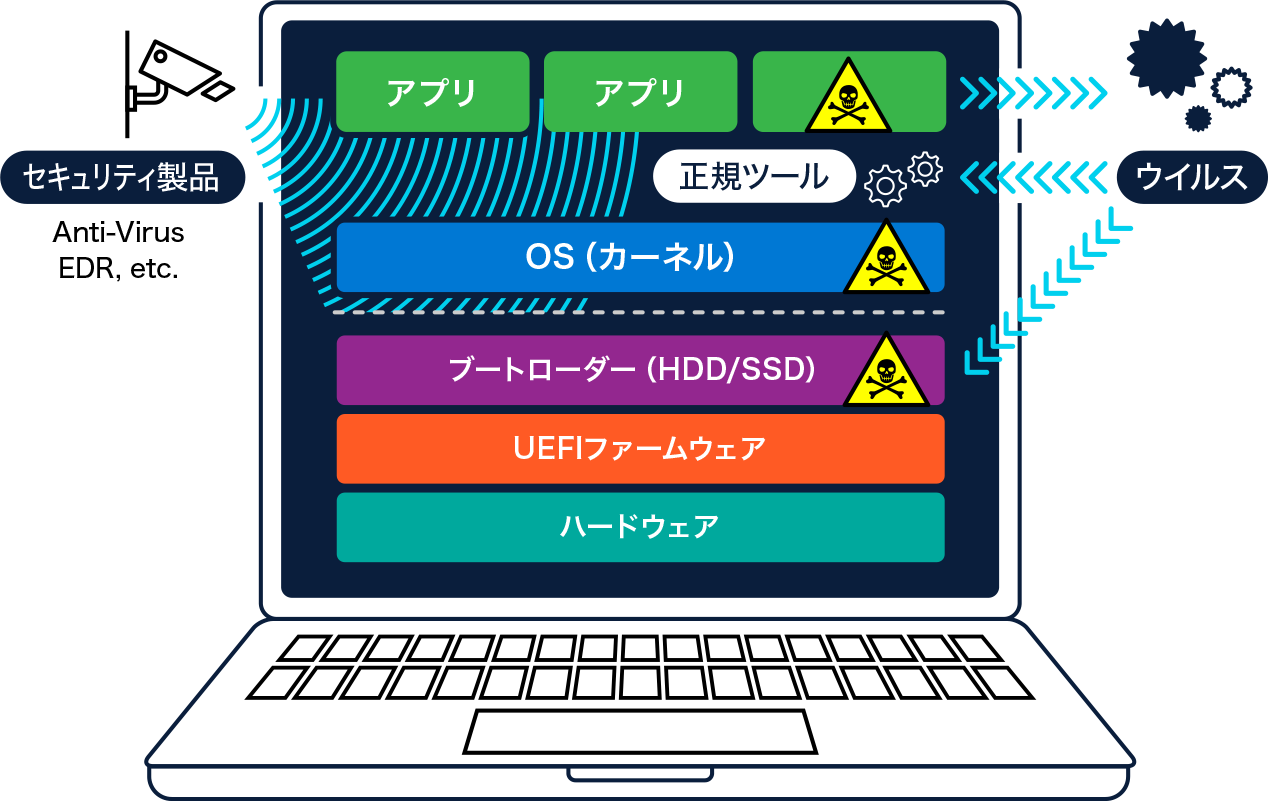

これまでのウイルス対策ソフトでは対策できないファームウェアへの攻撃も増えてきています。ウイルス対策ソフトはPC起動後のOS上で感染対策するものですが、近年の高度なマルェアはOSより下位層にあるファームウェアへ攻撃するため検知するのが困難です。ファームウエアが改ざんされるとマルウェアの駆除や回復作業は極めて困難な状態となり新たな対策が必要になっています。

Windows 11 Pro搭載PCによる解決策

解決策1

解決策2

DRTM(Dynamic Root of Trust for Measurements)機能の利用(DRTMはSecured-Core PCを構成する技術の1つ)

解決策3

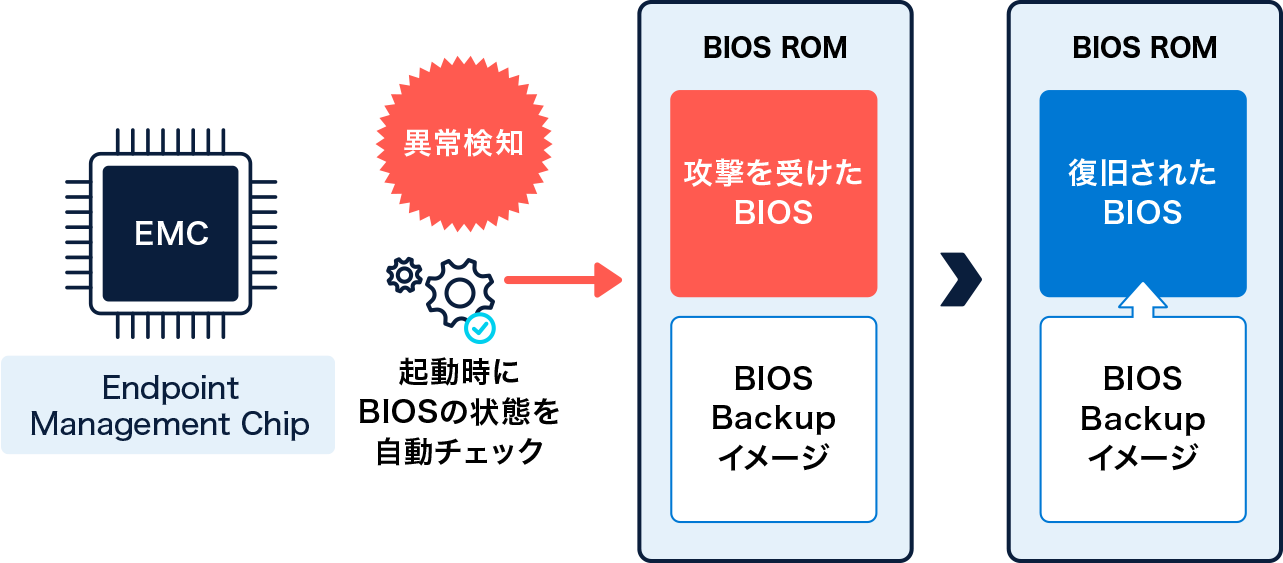

「Endpoint Management Chip(EMC)」の導入<富士通独自機能>

解決策4

解決策となるハードウェア/ツールについて

Secured-Core PC(解決策1のツール)

「Secured-Core PC」モデルは(※3)はマイクロソフト社がPCメーカーと共同で取り組んでいる、高いセキュリティ性を備えたPCを提供する枠組みです。「Secured-Core PC」では4つの柱を使ってPCを保護しています。

①ハードウェアでの保護

外部の攻撃からシステムを保護するため特別なハードウェアを搭載。TPM2.0とDRTMにより未確認コードの測定と検証を行う。

②ファームウェアレベルの攻撃から保護

仮想化ベースのセキュリティ技術を使って隔離されたセキュアカーネルを実装し、未確認モジュールを検証する。

③未確認コードからの保護

仮想環境のセキュアカーネルでHVCIが動作し、未確認のコードを検証し、問題のあるコードを実行不可にする。

④外部の脅威からID情報を保護

仮想環境上のCredential Guardで、万が一の盗難などがあってもユーザーIDやパスワードなどの個人情報を保護する。

また、電源オンから、OS起動、サインイン、スタンバイ、復帰、シャットダウンまですべての状態で4つの柱のテクノロジーを駆使してPCを保護し、史上もっとも安全なPCを実現しています。なお、これらの機能はビジネスPCだけに対応する機能で、PC導入時のカスタマイズメニューとして選択できます。最新のセキュリティ機能が搭載された状態で出荷されるため、利用者側での設定は特に必要ありません。

DRTM (Dynamic Root of Trust for Measurements)(解決策2のツール)

DRTMはSecured-Core PCを構成する技術の1つです。最新のIntel vProプロセッサーに搭載された「Intel Hardware Shield」(※4)に実装されているDRTM機能を利用することで、UEFIへの侵害を監視することが可能です。CPUがUEFIの起動を監視しているため、UEFIに依存しない安全なブートが実現できます。

Windows 11では、UEFI(BIOS)のセキュアブートが既定で有効化されています。UEFIとは、コンピュータ内の各装置を制御するファームウェアとOSの間の通信仕様を定めた標準規格の一つで、従来のBIOSに代わるものです。セキュアブートとは、PCが起動した際に呼び出されるプログラムのデジタル署名を検証し、安全であることを確認して起動プロセスを行い、署名されていない場合は起動を拒否する機能です。この署名の検証をUEFIが管理しています。

Endpoint Management Chip (EMC)(解決策3のツール)<富士通独自機能>

高度なセキュリティ対策を行なっていても、ファームウェアへの攻撃などで被害に遭ってしまうことがあります。そのような危険への対策には、BIOSのリカバリ機能を搭載したハードウェア「Endpoint Management Chip(EMC)」(※5)が有効です。富士通が独自開発したハードウェア「EMC」によってBIOS攻撃の防御だけではなく、異常を自動で検知して素早く自動で復旧します。もしもの場合も迅速に通常状態に戻るので、安心して業務を継続することができます。

Microsoft Defender for Endpoint(解決策4のツール)

「侵入させない」を前提に用意された従来のEPP(Endpoint Protection Platform:既知・未知のマルウェアによる攻撃を水際で防ぐ機能)に加えて、侵入された時の対策であるEDR(Endpoint Detection and Response:エンドポイント検出と対応)機能を搭載した製品を導入することで、エンドポイントに対するセキュリティ保護を高めます。

上の図のEPPにあたるのが、Windows PCに標準インストールされているWindows Defender、EDRとして動作するのがMicrosoft Defender for Endpoint(Microsoft 365 E3/E5のライセンスが必要)です。

Microsoft Defender for Endpointには従来の保護機能だけではなく、インテリジェンスを駆使した未知の脅威の検出や、追跡/検知時の自動処理など、被害を最小限に抑えるための機能も搭載されています。

IT管理者の業務負荷軽減の効果

ハードウェアを入れ替えるだけで、ファームウェアへの攻撃に対処できる

ハードウェアを入れ替えるだけで、ファームウェアへの攻撃に対処できる 自動調査と自動修復機能により、IT管理者によるアラート対応工数の削減が見込まれる

自動調査と自動修復機能により、IT管理者によるアラート対応工数の削減が見込まれる Microsoft Defender for EndpointとMicrosoft Endpoint Managerとの連携により、感染リスク端末のリアルタイムな状態やウイルス対策エンジンのバージョン、スキャンの状態確認が可能

Microsoft Defender for EndpointとMicrosoft Endpoint Managerとの連携により、感染リスク端末のリアルタイムな状態やウイルス対策エンジンのバージョン、スキャンの状態確認が可能 Microsoft Endpoint ManagerとAzure AD認証制御を組み合わせることで、感染リスクのある端末に対し、リソースへのアクセス制限が可能

Microsoft Endpoint ManagerとAzure AD認証制御を組み合わせることで、感染リスクのある端末に対し、リソースへのアクセス制限が可能 マルウェア感染時の詳細な追跡が可能

マルウェア感染時の詳細な追跡が可能

※3 出典:マイクロソフト社『高度のセキュリティニーズを考慮した Windows 11 PC』

※4 出典:インテル社『ハードウェア・シールド』

※5 出典:富士通『ゼロトラストネットワーク時代にPCに備えるべきエンドポイントセキュリティ』「Endpoint Management Chip(EMC)」